SERVICES CLIENT DISPONIBLE 24/24

Excellence Opérationnelle

NOS SERVICES

Audit de Sécurité

Évaluez et Renforcez Votre Posture

L’audit de sécurité informatique est la pierre angulaire de toute stratégie de cybersécurité efficace. Il s’agit d’une évaluation systématique et approfondie de vos systèmes, applications, réseaux et infrastructures pour identifier les faiblesses et les vulnérabilités qui pourraient être exploitées. Chez MysteryHackers, notre équipe d’experts mène des audits rigoureux, en utilisant des méthodologies reconnues et des outils de pointe, pour vous offrir une vision claire et précise de votre niveau de sécurité. Pourquoi un Audit de Sécurité est Indispensable ? Un audit de sécurité informatique régulier est essentiel pour plusieurs raisons :

• Identification des vulnérabilités : Il permet de détecter les failles de sécurité, qu’elles soient techniques (logiciels obsolètes, configurations erronées) ou humaines (manque de sensibilisation).

• Conformité réglementaire : De nombreuses réglementations (RGPD, NIS 2, etc.) exigent des audits réguliers pour garantir la protection des données et la résilience des systèmes.

• Prévention des incidents : En corrigeant les vulnérabilités identifiées, vous réduisez considérablement le risque de cyberattaques, de fuites de données ou d’interruptions de service.

• Optimisation des investissements : L’audit vous aide à allouer vos ressources de sécurité de manière plus efficace, en ciblant les domaines qui nécessitent le plus d’attention.

• Amélioration continue : Il s’inscrit dans une démarche d’amélioration continue de votre posture de sécurité, en vous fournissant des recommandations concrètes et actionnables.

Notre Approche de l’Audit de Sécurité

Notre processus d’audit de sécurité informatique est structuré et transparent, et s’adapte à vos besoins spécifiques :

1. Définition du périmètre : En collaboration avec vos équipes, nous définissons précisément ce qui sera audité (applications web, réseaux internes, serveurs, etc.) et les objectifs de l’audit.

2. Collecte d’informations : Nous recueillons toutes les informations pertinentes sur l’architecture de vos systèmes, les technologies utilisées et les politiques de sécurité en place.

3. Analyse des vulnérabilités : Nos experts utilisent des scanners de vulnérabilités, des outils d’analyse de code et des techniques manuelles pour identifier les failles potentielles.

4. Évaluation des risques : Chaque vulnérabilité est évaluée en fonction de sa gravité et de son impact potentiel sur votre organisation.

5. Rédaction du rapport : Nous vous fournissons un rapport détaillé, clair et compréhensible, qui inclut une synthèse exécutive, la liste des vulnérabilités découvertes, leur niveau de criticité et des recommandations de correction.

6. Accompagnement et suivi : Nous ne nous contentons pas de livrer un rapport. Nous vous accompagnons dans la mise en œuvre des correctifs et pouvons réaliser des audits de suivi pour valider l’efficacité des mesures prises.

Que vous ayez besoin d’un audit de configuration, d’un audit de code, d’un audit

d’architecture ou d’un audit organisationnel, MysteryHackers est votre partenaire de confiance pour renforcer votre sécurité. Nos services cybersécurité sont conçus pour vous offrir une tranquillité d’esprit durable, en vous assurant que vos systèmes sont protégés contre les menaces actuelles et futures. Faites confiance à notre expertise en hacking éthique pour une évaluation impartiale et des recommandations stratégiques sophistiquées.

Test d’Intrusion – Pentesting

Simulez les Attaques Réelles

Le test d’intrusion, communément appelé pentesting, est une simulation d’attaque informatique menée de manière contrôlée et éthique sur vos systèmes d’information. L’objectif est de découvrir les vulnérabilités et les failles de sécurité qui pourraient être exploitées par des cybercriminels. Chez MysteryHackers, nos services hacking éthique sont conçus pour aller au-delà de l’audit de sécurité traditionnel en testant activement la résilience de vos défenses face à des scénarios d’attaque réalistes.

Pourquoi le Pentesting est Crucial pour Votre Sécurité ?

Alors que l’audit de sécurité identifie les vulnérabilités, le test intrusion prouve leur exploitabilité et évalue l’impact réel d’une attaque réussie. C’est un exercice indispensable pour :

• Valider l’efficacité de vos contrôles de sécurité : Le pentesting permet de vérifier si vos mesures de sécurité (pare-feu, IDS/IPS, antivirus, etc.) sont correctement configurées et fonctionnent comme prévu.

• Découvrir des vulnérabilités inconnues : Les outils automatisés ne suffisent pas toujours. Nos experts utilisent leur créativité et leur expérience pour débusquer des failles complexes qui échappent aux scanners.

• Évaluer la réactivité de vos équipes : Un test intrusion peut inclure des scénarios pour tester la capacité de votre équipe de sécurité à détecter, répondre et contenir une attaque.

• Se conformer aux exigences réglementaires : De nombreuses normes et

réglementations (PCI DSS, ISO 27001, etc.) recommandent ou exigent des tests

d’intrusion réguliers.

• Renforcer la confiance de vos clients et partenaires : Démontrer que vous prenez la sécurité au sérieux par des tests proactifs renforce votre image et la confiance de vos parties prenantes.

Nos Types de Tests d’Intrusion

MysteryHackers propose différents types de test intrusion, adaptés à vos besoins et à votre niveau de connaissance de votre système :

• Test d’intrusion boîte noire (Black Box) : Nos experts agissent comme un attaquant externe n’ayant aucune connaissance préalable de votre infrastructure. Cela simule une attaque réelle par un cybercriminel.

• Test d’intrusion boîte grise (Grey Box) : Nous disposons d’informations partielles sur votre système (par exemple, un compte utilisateur standard). Cela simule une attaque par un employé malveillant ou un attaquant ayant obtenu un accès initial.

• Test d’intrusion boîte blanche (White Box) : Nous avons un accès complet à

l’architecture, au code source et aux configurations de votre système. Ce type de test est très approfondi et permet d’identifier des vulnérabilités complexes au niveau du code.

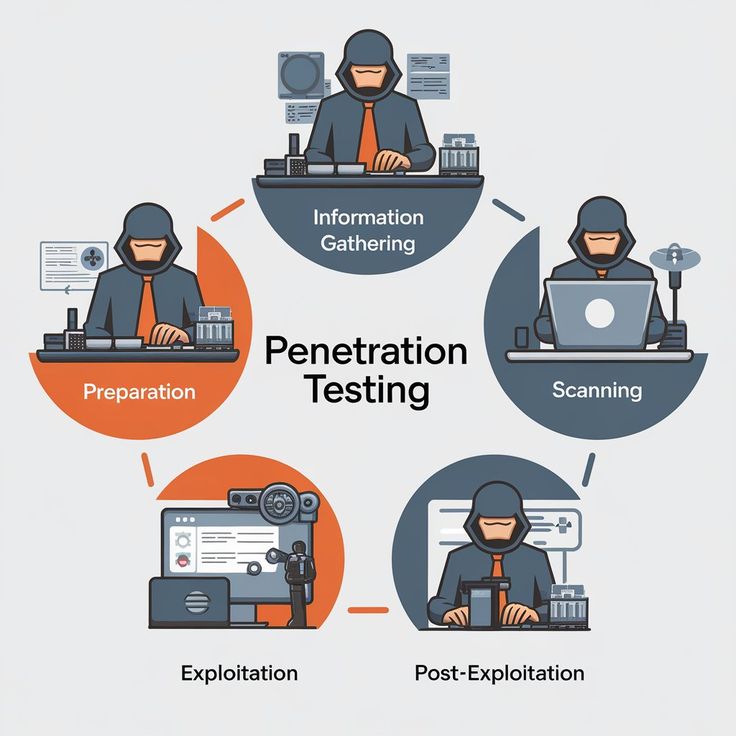

Notre Processus de Pentesting

Notre méthodologie de test intrusion suit des étapes rigoureuses pour garantir une approche complète et sécurisée :

1. Planification et Scoping : Définition claire des objectifs, du périmètre, des règles d’engagement et des attentes. Nous nous assurons que toutes les parties sont informées et que les autorisations nécessaires sont obtenues.

2. Reconnaissance : Collecte d’informations sur la cible (adresses IP, noms de domaine, technologies utilisées, employés, etc.) en utilisant des sources ouvertes (OSINT) et des outils spécifiques.

3. Analyse des Vulnérabilités : Identification des faiblesses potentielles à l’aide de scanners automatisés et d’analyses manuelles approfondies.

4. Exploitation : Tentative d’exploiter les vulnérabilités découvertes pour obtenir un accès, élever les privilèges ou exfiltrer des données, toujours dans le respect du périmètre défini.

5. Post-Exploitation : Une fois l’accès obtenu, nous évaluons l’étendue des dommages potentiels et la persistance de l’accès.

6. Rapport et Recommandations : Présentation d’un rapport détaillé incluant les vulnérabilités découvertes, les preuves d’exploitation, leur niveau de criticité et des recommandations concrètes pour les corriger.

7. Suivi et Re-test : Nous pouvons vous accompagner dans la mise en œuvre des correctifs et réaliser un re-test pour valider que les vulnérabilités ont été correctement résolues.

En choisissant MysteryHackers pour vos services hacking éthique, vous bénéficiez d’une expertise de pointe et d’une approche proactive pour renforcer la sécurité de vos systèmes. Nos experts en cybersécurité sont là pour transformer vos vulnérabilités en forces, vous permettant de naviguer dans le cyberespace avec confiance et sérénité.

Récupération de Comptes Piratés

Retrouvez le Contrôle de Vos Identités Numériques

Dans l’ère numérique actuelle, nos vies personnelles et professionnelles sont

intrinsèquement liées à nos comptes en ligne. Qu’il s’agisse de réseaux sociaux, de messageries électroniques, de plateformes bancaires ou de services professionnels, un compte piraté peut entraîner des conséquences dévastatrices : perte de données, usurpation d’identité, fraude financière, atteinte à la réputation, et bien plus encore. Chez MysteryHackers, nous comprenons l’urgence et le stress que représente une telle situation. Nos services cybersécurité incluent une expertise spécialisée dans la récupération de comptes piratés, vous aidant à retrouver rapidement le contrôle de vos identités

numériques.

Les Dangers d’un Compte Piraté

Un compte compromis est une porte ouverte pour les cybercriminels. Ils peuvent l’utiliser pour :

• Accéder à vos informations personnelles : Photos, documents, contacts, historiques de conversation.

• Usurper votre identité : Envoyer des messages frauduleux à vos contacts, contracter des crédits en votre nom.

• Commencer des fraudes financières : Accéder à vos comptes bancaires, effectuer des achats non autorisés.

• Nuire à votre réputation : Publier du contenu inapproprié ou diffamatoire en votre nom.

• Propager des malwares : Utiliser votre compte pour envoyer des liens malveillants à votre réseau.

Notre Approche pour la Récupération de Comptes Piratés

Notre équipe d’experts en cybersécurité adopte une approche méthodique et discrète pour la récupération de comptes piratés, en minimisant les risques et en maximisant les chances de succès :

1. Évaluation Initiale et Urgence : Dès votre prise de contact, nous évaluons la situation pour comprendre l’étendue du piratage et la criticité des comptes affectés. Nous agissons avec la plus grande urgence.

2. Collecte d’Informations : Nous vous guidons pour recueillir toutes les informations pertinentes (preuves de propriété, historique d’accès, messages d’alerte) qui nous aideront dans le processus de récupération.

3. Analyse et Stratégie : Nos spécialistes analysent les méthodes d’attaque probables et élaborent une stratégie personnalisée pour récupérer l’accès, en utilisant des techniques de hacking éthique et des protocoles de récupération spécifiques aux plateformes.

4. Intervention Sécurisée : Nous intervenons pour récupérer l’accès à vos comptes, en veillant à ne pas compromettre davantage la sécurité. Cela peut impliquer des communications directes avec les fournisseurs de services, l’exploitation de failles connues ou l’utilisation de méthodes de contournement sécurisées.

5. Sécurisation et Renforcement : Une fois le compte récupéré, nous ne nous arrêtons pas là. Nous vous aidons à changer tous les mots de passe, à activer l’authentification à deux facteurs (2FA), à vérifier les activités suspectes et à renforcer les paramètres de sécurité pour prévenir de futures attaques.

6. Conseils et Prévention : Nous vous fournissons des conseils personnalisés sur les bonnes pratiques de sécurité en ligne et les mesures préventives à adopter pour protéger vos comptes à l’avenir.

Que vous ayez perdu l’accès à votre compte Instagram, Facebook, Gmail, LinkedIn, ou tout autre service en ligne, MysteryHackers est votre allié. Nos experts en cybersécurité sont là pour vous aider à retrouver la tranquillité d’esprit et à sécuriser votre présence numérique. Ne laissez pas un piratage de compte compromettre votre vie en ligne ; contactez MysteryHackers pour une assistance rapide et professionnelle.

Récupération de Cryptomonnaies

Sécurisez Vos ActifsNumériques Volatils

Le monde des cryptomonnaies, avec sa promesse de décentralisation et d’innovation financière, est également un terrain fertile pour les cybercriminels. La perte d’accès à un portefeuille numérique, qu’elle soit due à un piratage, une erreur humaine, la perte de clés privées ou une escroquerie, peut représenter une perte financière considérable et souvent irréversible. Chez MysteryHackers, nous avons développé une expertise spécifique dans la récupération de cryptomonnaies, offrant une lueur d’espoir à ceux qui pensaient leurs actifs numériques définitivement perdus. Nos services cybersécurité s’étendent à cet

écosystème complexe, combinant des compétences techniques avancées et une compréhension approfondie des technologies blockchain.

Les Scénarios de Perte de Cryptomonnaies

La perte de cryptomonnaies peut survenir de diverses manières, chacune nécessitant une approche de récupération spécifique :

• Piratage de portefeuille (Wallet Hacking) : Des attaquants parviennent à accéder à votre portefeuille en ligne (hot wallet) ou à vos clés privées stockées sur votre ordinateur.

• Escroqueries (Scams) : Vous avez été victime d’une arnaque de phishing, d’un faux investissement ou d’une plateforme frauduleuse.

• Perte de clés privées ou de phrases de récupération (Seed Phrase) : Oubli, suppression accidentelle ou destruction du support contenant vos informations d’accès cruciales.

• Erreurs de transaction : Envoi de cryptomonnaies à une adresse incorrecte ou sur une blockchain incompatible.

• Problèmes techniques : Dysfonctionnement d’un hardware wallet, corruption de données sur un support de stockage.

Notre Processus de Récupération de Cryptomonnaies

La récupération de cryptomonnaies est un processus délicat qui exige une expertise technique pointue et une connaissance approfondie des mécanismes de la blockchain. Nos experts en cybersécurité et en hacking éthique suivent une méthodologie rigoureuse pour maximiser vos chances de succès :

1. Analyse Préliminaire et Faisabilité : Nous commençons par une évaluation détaillée de votre situation. Nous recueillons toutes les informations disponibles sur la perte (type de cryptomonnaie, plateforme utilisée, circonstances de la perte, preuves de propriété). Cette phase nous permet de déterminer la faisabilité de la récupération et d’estimer les chances de succès.

2. Investigation Technique Approfondie : Selon le scénario, nos spécialistes utilisent des techniques d’analyse forensique numérique pour retracer les transactions sur la blockchain, identifier les adresses des attaquants, ou tenter de récupérer des fragments de clés privées ou de phrases de récupération à partir de supports de stockage endommagés ou effacés.

3. Exploitation de Vulnérabilités (Hacking Éthique) : Dans certains cas de piratage, nous pouvons employer des techniques de hacking éthique pour tenter de récupérer les fonds détournés, en exploitant des failles connues dans les protocoles ou les plateformes, toujours dans un cadre légal et éthique.

4. Collaboration avec les Plateformes : Lorsque cela est pertinent, nous pouvons collaborer avec les plateformes d’échange ou les fournisseurs de services de portefeuille pour tenter de geler les fonds ou de faciliter la récupération, en fournissant les preuves nécessaires.

5. Récupération et Sécurisation : Une fois les cryptomonnaies récupérées, nous vous guidons pour les transférer en toute sécurité vers un nouveau portefeuille sécurisé et vous conseillons sur les meilleures pratiques pour prévenir de futures pertes, notamment l’utilisation de hardware wallets, la gestion sécurisée des clés privées et l’activation de l’authentification multi facteurs.

6. Rapport Détaillé : Nous vous fournissons un rapport complet sur le processus de récupération, les actions entreprises et les résultats obtenus, ainsi que des recommandations personnalisées pour renforcer la sécurité de vos actifs numériques.

La récupération de cryptomonnaies est un défi complexe, mais chez MysteryHackers, nous mettons tout en œuvre pour vous aider à retrouver vos biens. Ne laissez pas la perte de vos actifs numériques vous décourager ; contactez MysteryHackers pour une évaluation professionnelle et une assistance experte. Nos services hacking éthique sont votre meilleure chance de récupérer ce qui vous appartient.

Analyse Forensique

Enquête Approfondie Post-Incident

Lorsqu’un incident de cybersécurité survient, la rapidité et la précision de la réponse sont cruciales. L’analyse forensique est une discipline essentielle de nos services cybersécurité, permettant d’investiguer en profondeur les attaques, de comprendre leur origine, leur mode opératoire et leur impact. Chez MysteryHackers, nos experts en cybersécurité sont spécialisés dans la collecte, la préservation et l’analyse de preuves numériques, transformant des données brutes en informations exploitables pour la résolution d’incidents et, si nécessaire, pour des actions légales.

L’Importance de l’Analyse Forensique Numérique

Une analyse forensique bien menée est indispensable après tout incident de sécurité, qu’il s’agisse d’une intrusion, d’une fuite de données, d’un rançongiciel ou d’une fraude interne. Elle permet de :

• Identifier la cause racine : Comprendre comment l’attaque a été menée, quelles vulnérabilités ont été exploitées et quels systèmes ont été compromis.

• Évaluer l’étendue des dommages : Déterminer quelles données ont été consultées, modifiées ou exfiltrées, et quel est l’impact réel sur l’organisation.

• Collecter des preuves : Rassembler des éléments numériques admissibles en justice, si une action légale est envisagée contre les attaquants.

• Améliorer la sécurité future : Tirer des leçons de l’incident pour renforcer les défenses et prévenir de futures attaques similaires.

• Rétablir la confiance : Démontrer aux parties prenantes (clients, partenaires,

régulateurs) que l’incident est pris au sérieux et géré de manière professionnelle.

Notre Processus d’Analyse Forensique

Notre équipe d’experts en cybersécurité suit un processus rigoureux et standardisé pour chaque analyse forensique, garantissant l’intégrité des preuves et la fiabilité des conclusions :

1. Préparation et Planification : Avant même un incident, nous pouvons vous aider à préparer votre organisation à une réponse forensique. En cas d’incident, nous définissons le périmètre de l’enquête, les objectifs et les ressources nécessaires.

2. Identification : Détection des systèmes affectés et des sources potentielles de preuves numériques (serveurs, postes de travail, appareils mobiles, logs réseau, etc.).

3. Collecte et Préservation : Acquisition sécurisée et non altérante des données numériques pertinentes. Nous utilisons des techniques et des outils spécialisés pour créer des copies forensiques (images disques, captures mémoire) afin de préserver l’intégrité des preuves originales.

4. Analyse : Examen approfondi des données collectées pour identifier les activités malveillantes, les artefacts d’attaque, les chemins d’accès des attaquants, les outils utilisés et les données compromises. Cela inclut l’analyse des logs, des fichiers système, des registres, de la mémoire vive et des communications réseau.

5. Reconstruction des Événements : Établissement d’une chronologie détaillée des événements de l’attaque, permettant de comprendre le déroulement de l’incident et les actions des attaquants.

6. Rapport et Recommandations : Rédaction d’un rapport d’analyse forensique

complet et compréhensible, présentant les faits, les conclusions, les preuves techniques et des recommandations concrètes pour la remédiation et l’amélioration de la sécurité. Ce rapport peut être utilisé à des fins techniques, managériales ou légales.

7. Support Post-Analyse : Nous pouvons fournir un témoignage d’expert en cas de procédure judiciaire et vous accompagner dans la mise en œuvre des recommandations pour renforcer votre posture de sécurité.

Faire appel à MysteryHackers pour une analyse forensique vous assure une investigation impartiale, technique et juridiquement solide. Nos services hacking éthique et notre expertise en cybersécurité sont à votre disposition pour transformer une crise en une opportunité d’apprentissage et de renforcement de votre résilience numérique.

Protection Contre le Cyberharcèlement

Sécurité et Sérénité en Ligne

Le cyberharcèlement est une forme insidieuse et destructrice de violence qui se manifeste dans l’espace numérique. Il peut prendre de multiples formes : diffusion de rumeurs, menaces, usurpation d’identité, publication de contenus intimes sans consentement (revenge porn), ou encore l’envoi répété de messages haineux. Les victimes, qu’elles soient des personnalités publiques, des professionnels ou des particuliers, subissent des atteintes graves à leur réputation, leur vie privée et leur bien-être psychologique. Chez MysteryHackers, nous offrons des services cybersécurité dédiés à la protection

numérique contre le cyberharcèlement, combinant expertise technique, juridique et humaine pour vous aider à retrouver paix et sécurité en ligne.

Les Formes et Impacts du Cyberharcèlement

Le cyberharcèlement est un phénomène complexe avec des conséquences profondes :

• Atteinte à la réputation : Diffusion de fausses informations, calomnies, diffamation sur les réseaux sociaux, forums ou blogs.

• Usurpation d’identité : Création de faux profils pour nuire à la victime ou interagir avec ses contacts.

• Menaces et intimidations : Messages directs ou indirects visant à effrayer, humilier ou contrôler la victime.

• Divulgation de données personnelles : Publication d’informations privées (doxing) ou de contenus intimes (revenge porn).

• Harcèlement de groupe : Coordination de plusieurs individus pour cibler une victime (cyber-meute).

• Impact psychologique : Stress, anxiété, dépression, isolement, et dans les cas les plus graves, pensées suicidaires.

Notre Approche pour la Protection Contre le Cyberharcèlement

Notre équipe d’experts en cybersécurité et en protection numérique adopte une

approche multidisciplinaire pour lutter contre le cyberharcèlement, en agissant sur plusieurs fronts :

1. Écoute et Évaluation Initiale : Nous commençons par une écoute attentive de votre situation pour comprendre la nature et l’étendue du harcèlement. Cette phase est cruciale pour établir une relation de confiance et définir les objectifs de l’intervention.

2. Collecte de Preuves Numériques : Nous vous aidons à collecter et à préserver toutes les preuves numériques du harcèlement (captures d’écran, URL, messages, adresses IP, etc.) de manière légalement admissible. Cette étape est fondamentale pour toute action future.

3. Identification des Harceleurs (si possible) : Grâce à nos techniques d’hacking éthique et d’investigation numérique, nous tentons d’identifier les auteurs du cyberharcèlement, même s’ils opèrent sous pseudonyme. Cela peut inclure l’analyse de métadonnées, le traçage d’adresses IP ou l’exploitation de failles de sécurité.

4. Suppression de Contenus Nuisibles : Nous intervenons auprès des plateformes en ligne (réseaux sociaux, hébergeurs, moteurs de recherche) pour demander la suppression des contenus diffamatoires, menaçants ou illégaux. Nous connaissons les procédures et les contacts pour maximiser les chances de retrait rapide.

5. Renforcement de la Sécurité Numérique : Nous vous conseillons et mettons en place des mesures pour renforcer votre protection numérique : sécurisation de vos comptes, gestion de votre e-réputation, configuration de la confidentialité de vos profils, et sensibilisation aux risques.

6. Accompagnement Juridique et Psychologique : Nous pouvons vous orienter vers des professionnels du droit spécialisés dans le cyberharcèlement et des psychologues pour un soutien complet et adapté à votre situation.

7. Surveillance Continue : Pour les cas les plus persistants, nous pouvons mettre en place une surveillance continue de votre présence en ligne pour détecter de nouvelles tentatives de harcèlement et intervenir rapidement.

Le cyberharcèlement est une épreuve difficile, mais vous n’êtes pas seul. MysteryHackers est à vos côtés pour vous offrir une protection numérique efficace et vous aider à retrouver votre sérénité en ligne. N’hésitez pas à nous contacter hacker éthique pour une assistance confidentielle et professionnelle. Votre sécurité et votre bien-être sont notre priorité.

Sécurisation Blockchain

Innovez en Toute Confiance

La technologie blockchain, avec ses promesses de transparence, d’immuabilité et de décentralisation, révolutionne de nombreux secteurs, de la finance à la logistique en passant par la gestion des identités. Cependant, malgré sa robustesse intrinsèque, la blockchain n’est pas exempte de vulnérabilités. Les smart contracts, les protocoles, les applications décentralisées (dApps) et les infrastructures sous-jacentes peuvent être la cible d’attaques sophistiquées. Chez MysteryHackers, nos services cybersécurité incluent une expertise pointue en sécurisation blockchain, vous permettant d’innover et de déployer vos projets en toute confiance.

Les Défis de la Sécurité Blockchain

La sécurisation de la blockchain présente des défis uniques qui nécessitent une expertise spécialisée :

• Vulnérabilités des Smart Contracts : Les erreurs de code dans les smart contracts peuvent entraîner des pertes financières massives, comme l’ont montré de nombreux incidents passés (DAO, Parity Wallet).

• Attaques de 51% : Bien que rares, les blockchains publiques peuvent être vulnérables à une attaque où un acteur contrôle plus de 50% de la puissance de hachage, lui permettant de manipuler les transactions.

• Attaques par Oracles : Les oracles, qui connectent les smart contracts aux données du monde réel, peuvent être des points de défaillance si leurs sources sont compromises ou manipulées.

• Vulnérabilités des dApps : Les applications décentralisées construites sur la

blockchain peuvent contenir des failles de sécurité au niveau de leur interface utilisateur ou de leur logique métier.

• Sécurité des Clés Privées : La gestion et la protection des clés privées restent un enjeu majeur, car leur perte ou leur vol signifie la perte définitive des actifs.

• Problèmes de Confidentialité : Bien que les transactions soient pseudonymes, l’analyse de la blockchain peut révéler des schémas et des informations sensibles.

Notre Approche pour la Sécurisation Blockchain

Nos experts en cybersécurité et en hacking éthique spécialisés dans la blockchain vous accompagnent à chaque étape de votre projet, de la conception à la mise en production, pour garantir une sécurité optimale :

1. Audit de Smart Contracts : Nous réalisons des audits approfondis de vos smart contracts pour identifier les vulnérabilités potentielles (reentrancy, integer overflow, front-running, etc.) et proposer des corrections avant leur déploiement. Nous utilisons des outils d’analyse statique et dynamique, ainsi que des revues de code manuelles.

2. Analyse de Sécurité des Protocoles : Nous évaluons la robustesse de vos protocoles blockchain, qu’il s’agisse de mécanismes de consensus, de gestion des identités ou de communication inter-chaînes.

3. Pentesting de dApps et Infrastructures : Nous effectuons des tests d’intrusion ciblés sur vos applications décentralisées et l’infrastructure sous-jacente (nœuds, API, serveurs) pour simuler des attaques réelles et découvrir les failles exploitables.

4. Conseil en Architecture Sécurisée : Nous vous aidons à concevoir des architectures blockchain résilientes et sécurisées, en intégrant les meilleures pratiques dès les premières phases de développement.

5. Gestion des Clés et des Identités : Nous vous conseillons sur les solutions de gestion des clés privées (HSM, multi-signature, MPC) et les stratégies de gestion des identités décentralisées pour minimiser les risques.

6. Formation et Sensibilisation : Nous formons vos équipes aux spécificités de la sécurité blockchain, aux bonnes pratiques de développement de smart contracts et aux menaces émergentes.

7. Surveillance et Réponse aux Incidents : Nous pouvons mettre en place des solutions de surveillance continue de votre écosystème blockchain et vous accompagner en cas d’incident de sécurité.

En choisissant MysteryHackers pour la sécurisation blockchain, vous bénéficiez d’une expertise de pointe pour protéger vos innovations. Nos services hacking éthique sont votre garantie d’une approche proactive et rigoureuse pour construire un avenir décentralisé sûr et fiable. Innovez avec confiance, nous nous occupons de la sécurité.

Formation Cybersécurité

Renforcez les Compétences de Vos Équipes

La technologie et les menaces évoluent constamment, mais l’élément humain reste souvent le maillon le plus vulnérable de la chaîne de sécurité. Une grande majorité des incidents de cybersécurité sont le résultat d’erreurs humaines, de manque de sensibilisation ou d’une formation insuffisante. Chez MysteryHackers, nous sommes convaincus qu’une équipe bien formée est la première ligne de défense la plus efficace contre les cyberattaques. C’est pourquoi nos services cybersécurité incluent des programmes de formation cybersécurité personnalisés, conçus pour renforcer les compétences de vos collaborateurs et transformer vos employés en acteurs proactifs de votre sécurité.

Pourquoi Investir dans la Formation Cybersécurité ?

Investir dans la formation cybersécurité de vos équipes n’est pas une dépense, mais un investissement stratégique qui offre un retour significatif :

• Réduction des Risques : Des employés sensibilisés et formés sont moins susceptibles de tomber dans les pièges du phishing, des malwares ou des ingénieries sociales, réduisant ainsi considérablement le risque d’incidents.

• Conformité Réglementaire : De nombreuses réglementations (RGPD, NIS 2) exigent que les entreprises mettent en place des programmes de sensibilisation et de formation à la cybersécurité pour leurs employés.

• Culture de Sécurité : La formation contribue à instaurer une culture de sécurité forte au sein de votre organisation, où chacun se sent responsable de la protection des informations.

• Amélioration de la Réactivité : Des équipes formées sont mieux préparées à détecter les menaces, à signaler les incidents et à réagir de manière appropriée en cas d’attaque.

• Protection de la Réputation : En prévenant les incidents, vous protégez non seulement vos données, mais aussi la réputation et la confiance de vos clients et partenaires.

Nos Programmes de Formation Cybersécurité

Nos programmes de formation cybersécurité sont modulables et s’adaptent aux besoins spécifiques de votre organisation, du niveau débutant au niveau expert. Nous proposons une gamme de formations couvrant les aspects essentiels de la sécurité numérique :

1. Sensibilisation Générale à la Cybersécurité :

• Cible : Tous les employés.

• Contenu : Introduction aux menaces courantes (phishing, ransomware, ingénierie sociale), bonnes pratiques de gestion des mots de passe, sécurité des emails, navigation sécurisée, utilisation des réseaux sociaux, et la politique de sécurité de l’entreprise.

• Format : Ateliers interactifs, e-learning, simulations d’attaques (phishing).

2. Formation Avancée pour les Équipes Techniques :

• Cible : Développeurs, administrateurs système et réseau, équipes IT.

• Contenu : Sécurité du développement logiciel (OWASP Top 10), sécurisation des infrastructures cloud, gestion des vulnérabilités, réponse aux incidents, analyse de logs, cryptographie appliquée.

• Format : Cours techniques approfondis, labs pratiques, certifications spécifiques.

3. Formation pour les Dirigeants et Managers :

• Cible : Direction générale, managers, responsables de projet.

• Contenu : Gouvernance de la cybersécurité, gestion des risques cyber, conformité réglementaire, gestion de crise en cas d’incident, impact financier et réputationnel des cyberattaques.

• Format : Séminaires stratégiques, études de cas, simulations de crise.

4. Formations Spécifiques (sur mesure) :

• Cible : Selon les besoins spécifiques de l’entreprise (ex: équipes financières, RH, marketing).

• Contenu : Sécurité des données sensibles, protection de la propriété intellectuelle, sécurité des transactions en ligne, etc.

Nos formateurs sont des experts en cybersécurité et en hacking éthique avec une solide expérience terrain. Ils utilisent des approches pédagogiques engageantes, incluant des exemples concrets et des exercices pratiques, pour garantir une compréhension et une rétention maximales des connaissances. En choisissant MysteryHackers pour votre formation cybersécurité, vous investissez dans la résilience de votre organisation et la compétence de vos équipes. Contactez-nous pour élaborer un programme de formation sur mesure qui répondra parfaitement à vos attentes et renforcera votre protection numérique.

Surveillance et Monitoring

Une Veille Constante pour Votre Sécurité

Dans le paysage actuel des menaces, la détection précoce est aussi cruciale que la prévention. Les cyberattaques sont de plus en plus sophistiquées et peuvent rester indétectées pendant des semaines, voire des mois, causant des dommages considérables avant d’être découvertes. C’est pourquoi MysteryHackers propose des services cybersécurité de surveillance et monitoring continus, conçus pour détecter les activités suspectes et les menaces en temps réel, vous permettant de réagir rapidement et efficacement. Notre approche combine des technologies de pointe et l’expertise de nos experts en cybersécurité pour une protection proactive 24h/24 et 7j/7.

L’Importance de la Surveillance et du Monitoring en Cybersécurité

Une stratégie de sécurité ne peut être complète sans une capacité de surveillance et monitoring robuste. Cela permet de :

• Détection Précoce des Menaces : Identifier les tentatives d’intrusion, les malwares, les activités anormales ou les violations de politiques de sécurité dès leur apparition.

• Réponse Rapide aux Incidents : Réduire le temps de détection et de réponse

(MTTD/MTTR), minimisant ainsi l’impact potentiel des incidents de sécurité.

• Visibilité Complète : Obtenir une vue d’ensemble de l’état de sécurité de votre

infrastructure, de vos applications et de vos données.

• Conformité Réglementaire : Répondre aux exigences de conformité qui imposent une surveillance continue des systèmes et des données (RGPD, NIS 2, etc.).

• Optimisation des Ressources : Concentrer les efforts de sécurité là où ils sont le plus nécessaires, en se basant sur des données et des alertes pertinentes.

• Analyse des Tendances : Comprendre les schémas d’attaque et les vulnérabilités récurrentes pour améliorer continuellement votre posture de sécurité.

Nos Solutions de Surveillance et Monitoring

MysteryHackers déploie des solutions de surveillance et monitoring adaptées à la complexité de votre environnement et à vos besoins spécifiques. Nos services hacking éthique nous permettent de comprendre les tactiques des attaquants et de configurer des systèmes de détection efficaces :

1. Gestion des Informations et Événements de Sécurité (SIEM) :

• Description : Nous mettons en place et gérons des plateformes SIEM qui collectent, agrègent et analysent les logs de sécurité provenant de toutes vos sources (serveurs, réseaux, applications, systèmes de détection d’intrusion).

• Bénéfices : Détection corrélée des menaces, alertes en temps réel, rapports de conformité, visibilité centralisée.

2. Détection et Réponse aux Points d’Accès (EDR) :

• Description : Déploiement de solutions EDR sur vos postes de travail et serveurs pour surveiller en continu les activités, détecter les comportements malveillants et permettre une réponse rapide en cas d’attaque.

• Bénéfices : Protection avancée contre les menaces inconnues, visibilité sur les endpoints, capacités de remédiation à distance.

3. Surveillance de l’Activité Réseau (NAM) :

• Description : Analyse du trafic réseau pour détecter les anomalies, les tentatives d’intrusion, les communications avec des serveurs de commande et de contrôle (C2) et les exfiltrations de données.

• Bénéfices : Détection des menaces au niveau réseau, identification des comportements suspects, analyse des flux de données.

4. Surveillance de la Surface d’Attaque Externe (ASM) :

• Description : Veille constante sur votre exposition externe (sites web, adresses IP publiques, services cloud) pour identifier les vulnérabilités, les configurations erronées ou les informations sensibles exposées.

• Bénéfices : Réduction de la surface d’attaque, détection des risques liés aux actifs exposés, protection proactive.

5. Centre d’Opérations de Sécurité (SOC) Externalisé :

• Description : Pour les organisations ne disposant pas des ressources internes, nous proposons un service de SOC externalisé, où nos experts en cybersécurité surveillent vos systèmes 24h/24 et 7j/7, gèrent les alertes et coordonnent la réponse aux incidents.

• Bénéfices : Expertise dédiée, réduction des coûts opérationnels, réactivité maximale, tranquillité d’esprit.

Nos solutions de surveillance et monitoring sont complétées par des rapports réguliers, des analyses de tendances et des recommandations d’amélioration continue. En choisissant MysteryHackers, vous optez pour une protection numérique proactive et une tranquillité d’esprit, sachant que vos systèmes sont sous la surveillance constante d’une équipe d’experts dévoués. Ne laissez pas les menaces passer inaperçues ; faites confiance à notre expertise en hacking éthique pour une sécurité sans compromis.

Votre recherche d’un expert gagnant

Mysteryhackers, des Experts Passionnés à Votre Service